cain & abel In use

security 2010. 6. 10. 15:32

ARP Cache Poisoning(ARP Spoofing) 공격시 가장 많이 사용되는 보안툴인 Cain & Abel 에 대해서 간단히 알아보겠습니다.

다운로드(Cain & Abel v4.9.14 released) Cain & Abel 의 많은 기능중 ARP Cache Poisoning 를 하기 위한 Sniffer 탭만 알아보겠습니다.

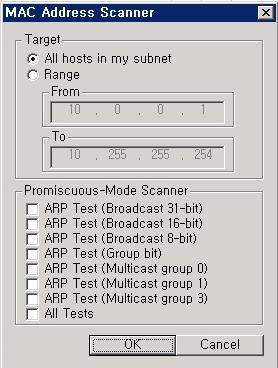

실행 후 Sniffer 탭을 클릭후 상단 메뉴의 네크워크 카드 그림을 클릭합니다. 상단 메뉴에서 + 기호를 클릭하여 서브넷 대역을 선택합니다.

그럼 다음 그림의 모습이 나타납니다.

그림의 하단에 ARP 탭을 클릭합니다.

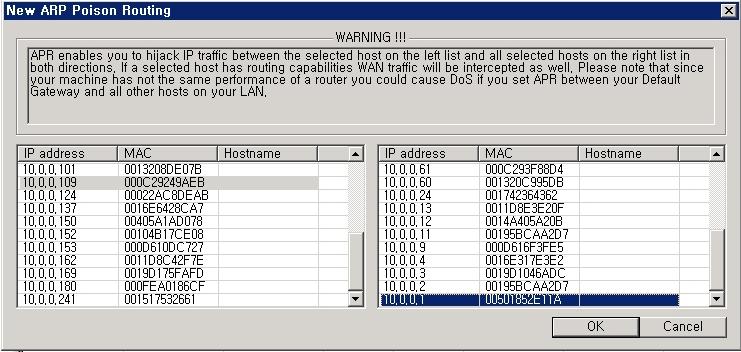

ARP탭을 클릭하면 3개의 영역이 나타납니다. 여기서 우측 상단의 빈공간을 클릭후 메뉴의 + 눌러줍니다.

그럼 아래 그림과 같은 그림이 나타납니다.

여기서 오른쪽 영역은 스니핑 하고 싶은 컴퓨터의 IP 목록을 클릭후 대상 컴퓨터의 IP주소를 재외한 호스트 목록이 보여집니다. 클릭한 대상 컴퓨터의 윗단의 라우터(게이트웨이)IP 를 선택 후 OK 를 클릭합니다.

마지막으로 메뉴바에 있는 방사선 모양을 클릭하면 시스템과 상위 라우터 사이의 모든 통신 트래픽을 중간에 잡아 볼수 있습니다.

* 악의 적인 용도로 사용은 책임질수 없습니다. 해당 자료는 단지 지식 습득을 위해 기제 했음을 알려드립니다.

출처 : http://www.duck.pe.kr/37

다운로드(Cain & Abel v4.9.14 released) Cain & Abel 의 많은 기능중 ARP Cache Poisoning 를 하기 위한 Sniffer 탭만 알아보겠습니다.

실행 후 Sniffer 탭을 클릭후 상단 메뉴의 네크워크 카드 그림을 클릭합니다. 상단 메뉴에서 + 기호를 클릭하여 서브넷 대역을 선택합니다.

그럼 다음 그림의 모습이 나타납니다.

그림의 하단에 ARP 탭을 클릭합니다.

ARP탭을 클릭하면 3개의 영역이 나타납니다. 여기서 우측 상단의 빈공간을 클릭후 메뉴의 + 눌러줍니다.

그럼 아래 그림과 같은 그림이 나타납니다.

여기서 오른쪽 영역은 스니핑 하고 싶은 컴퓨터의 IP 목록을 클릭후 대상 컴퓨터의 IP주소를 재외한 호스트 목록이 보여집니다. 클릭한 대상 컴퓨터의 윗단의 라우터(게이트웨이)IP 를 선택 후 OK 를 클릭합니다.

마지막으로 메뉴바에 있는 방사선 모양을 클릭하면 시스템과 상위 라우터 사이의 모든 통신 트래픽을 중간에 잡아 볼수 있습니다.

* 악의 적인 용도로 사용은 책임질수 없습니다. 해당 자료는 단지 지식 습득을 위해 기제 했음을 알려드립니다.

출처 : http://www.duck.pe.kr/37

'security' 카테고리의 다른 글

| wifi/wlan password (0) | 2010.06.12 |

|---|---|

| wireshark - (0) | 2010.06.11 |

| OS별 TTL 값 (0) | 2010.06.01 |

| port All. TCP/UDP (0) | 2010.05.22 |

| war Game site - (0) | 2010.04.28 |

ca_setup.exe

ca_setup.exe